Vous souhaitez mettre en place un Système de Management de la Sécurité de l’Information (SMSI) ou obtenir la certification ISO 27001 ?

Bonne nouvelle ! Optimiso Group partage avec vous ses meilleures pratiques appliquées avec succès chez nos clients au cours des 15 dernières années.

Au travers de ces 16 étapes, vous disposerez d’un projet clés en main pour mettre en place votre SMSI certifié ISO 27001.

1/ Présentation du projet aux collaborateurs

Comme dans tout projet de gestion, il est essentiel de communiquer avec les collaborateurs pour assurer sa réussite. Idéalement, cette présentation devrait être faite en personne, éventuellement en visioconférence ou par écrit. L’essentiel est de présenter les points suivants :

- L’objectif de la certification ISO 27001

- La définition de la norme ISO 27001

- Les avantages pour les collaborateurs et l’entreprise

- Les étapes et les délais du projet

- L’implication de chacun

- Le soutien de la Direction

2/ Description du contexte et périmètre de la certification ISO 27001

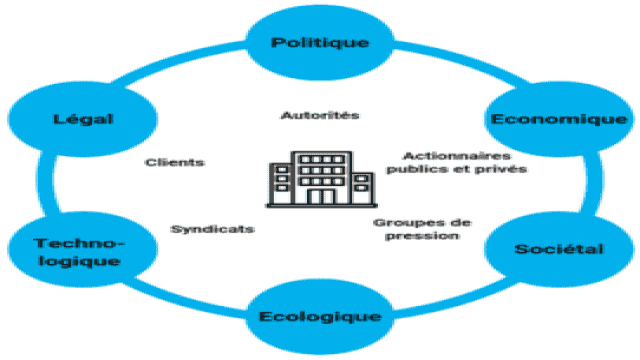

La norme ISO 27001 exige de définir le contexte de l’entreprise, c’est-à-dire l’environnement dans lequel elle évolue. Pour cela, vous devrez définir :

- Les enjeux externes : utilisez le modèle PESTEL : Politique, Économique, Sociétal, Écologique, Technologique et Légal

- Les enjeux internes : culture de l’entreprise, valeurs, etc.

- Les parties intéressées : clients, syndicats, groupes de pression, actionnaires privés ou publics, autorités, etc.

Il est maintenant temps de définir le périmètre de la certification ISO 27001. Par exemple, si vous êtes une entreprise comme Optimiso Group qui développe un logiciel et fournit des prestations de conseil, devez-vous certifier uniquement le département de développement ou l’ensemble des activités de l’entreprise ? Cette étape permettra de définir toutes les actions à mettre en place pour assurer la conformité selon la norme ISO 27001.

3/ Inventaire des actifs informationnels

Un actif informationnel est une ressource importante liée à l’information. Il peut s’agir de données, de systèmes informatiques, de bases de données, d’informations confidentielles ou de tout autre élément ayant de la valeur pour une organisation. Il est important de ne pas les confondre avec les actifs comptables.

Dans cette étape, il est donc nécessaire d’identifier tous les actifs que possède l’entreprise ainsi que les supports associés.

Dans cet exemple lié à la comptabilité d’une entreprise, nous retrouvons plusieurs actifs informationnels :

- Une facture, qui contient des informations telles que le fournisseur, les produits, les tarifs, les coordonnées bancaires, etc.

- Un logiciel comptable qui permet de gérer toutes les factures de l’entreprise

- Un serveur qui héberge en SaaS le logiciel de comptabilité

- Un réseau par lequel transitent toutes les informations

- Un datacenter pour héberger les serveurs

Maintenant que tous les actifs informationnels sont identifiés, il faut les gérer et les classer selon leur importance afin de prioriser les actions futures.

4/ Politique de sécurité de l’information

Dans cette 4ème étape du projet de certification ISO 27001, il est nécessaire de rédiger une politique qui formalise les éléments suivants :

- L’engagement de la Direction

- La finalité de l’entreprise

- L’engagement pour la sécurité de l’information

- L’engagement pour l’amélioration continue

Cette politique peut être ajoutée aux autres politiques généralement présentes dans une entreprise (par exemple la politique qualité ou la politique environnementale). Il est important que cette politique soit communiquée et comprise par les collaborateurs et les parties intéressées.

5/ Définition des rôles et responsabilités

Dans le cadre de la certification ISO 27001, il est important de savoir qui fait quoi. Vous devrez donc définir les différents rôles et responsabilités :

- Responsable de la sécurité de l’information

- Membres du comité de sécurité de l’information

- Responsable informatique

- Responsables des actifs

- Responsable des sauvegardes

- Responsable des contrôles

6/ Analyse des risques

Dans cette étape, il est demandé d’identifier et d’évaluer les risques. Il est donc essentiel d’avoir une politique qui définit les critères d’évaluation des risques. Lors de cette évaluation, il est important de prendre en compte les trois impacts liés à la sécurité de l’information : Confidentialité, Intégrité et Disponibilité.

Prenons un exemple dans le domaine médical avec comme actif informationnel les informations médicales des patients.

Deux risques principaux sont liés à cet actif : la divulgation des données et l’indisponibilité des données. Pour chaque risque, il est nécessaire de définir, par exemple dans une matrice :

- L’évaluation brute

- Les mesures de maîtrise

- L’évaluation nette

- La stratégie de traitement

- Les éventuels plans de traitement mis en place

7/ Objectifs de sécurité de l’information

La norme ISO 27001 demande de fixer des objectifs et des indicateurs de performance liés à la sécurité de l’information. Pour que ces objectifs aient du sens, il est nécessaire de les chiffrer. Voici quelques exemples :

- Assurer 100% d’accessibilité aux données

- 0 divulgation de données sur l’année

- -50% d’incidents liés à la sécurité de l’information

- Restaurer les sauvegardes des données clients en moins de 2 jours

8/ Gestion des informations documentées

De nombreuses informations seront documentées lors de la mise en place de votre SMSI certifié ISO 27001. Vous devrez décrire comment les activités de l’entreprise sont réalisées, qui fait quoi dans l’entreprise, etc.

Dans ce cadre, il est recommandé de rédiger un document souvent appelé “Règlement de gestion documentaire”. Ce document permet de formaliser les règles à suivre pour la gestion et la description de ces informations. Vous y trouverez des informations telles que :

- Les types de documents : formulaires, modes opératoires, procédures, vidéos, etc.

- La procédure de mise à jour

- Les modes de communication et de diffusion

- Les durées de validité

Élaborer un “Règlement de gestion documentaire” permet d’assurer que la documentation soit bien décrite, régulièrement mise à jour et comprise par tous.

9/ Points de contrôles ISO 27001

La norme ISO 27001 exige la mise en place de points de contrôle ou de mesures pour assurer une bonne maîtrise des risques liés à la sécurité de l’information. On retrouve 4 grandes familles de mesures :

- Opérationnelles

- Applicables aux personnes

- Physiques

- Technologiques

Tous ces points de contrôle doivent être décrits dans un document que l’entreprise doit produire. Il s’agit de la “Déclaration d’Applicabilité” ou “Declaration of Applicability”.

Retrouvez ci-dessous quelques exemples de mesures concrètes à mettre en place pour chaque famille.

9.1/ Mesures organisationnelles

- Restitution des actifs : Procédure de restitution des actifs informationnels – Contrôles d’accès aux actifs informationnels

- Planification et préparation de la gestion des incidents de sécurité de l’information : Procédure de gestion de crise

9.2/ Mesures applicables aux personnes

- Sélection des candidats : Contrôle du casier judiciaire et des diplômes des candidats

- Accords de confidentialité ou de non-divulgation : Signature d’accords de non-divulgation avec les collaborateurs, les prestataires, etc.

9.3/ Mesures physiques

- Sécurisation des bureaux, des salles et des installations : Accès par badge – Caméras de surveillance

- Élimination ou recyclage sécurisé du matériel : Procédure de traitement du matériel obsolète

9.4/ Mesures technologiques

- Authentification sécurisée : Droits d’accès aux logiciels – Mots de passe / Double authentification – Politique de changement des mots de passe

- Protection contre les programmes malveillants : Mise en place d’antivirus

- Sauvegarde des informations : Sauvegarde des données – Contrôles et tests de restauration des sauvegardes

10/ Communication et sensibilisation

Il est important de former et d’informer les collaborateurs, car ce sont eux qui mettront en œuvre le SMSI et assureront le succès de la démarche. Pour cela, vous pouvez envoyer des newsletters mensuelles, organiser des sessions d’information, réaliser des quiz ou effectuer des tests de phishing.

Lors de ces événements, il sera important de communiquer sur les sujets suivants :

- L’avancement du projet

- La politique de sécurité de l’information

- La gestion de la documentation

- La participation à l’amélioration continue (comment signaler les incidents et les améliorations)

- Les audits internes

- L’audit de certification ISO 27001

11/ Gestion des non-conformités

L’un des objectifs d’une démarche liée à la sécurité de l’information est de recueillir les non-conformités afin d’assurer que les problèmes survenus ne se reproduisent plus.

Pour répondre à cette exigence, vous devrez décrire une procédure expliquant comment traiter les non-conformités. Il en va de même pour les améliorations.

Ces procédures seront d’une grande aide pour les collaborateurs métier, qui ne sont pas toujours formés à la sécurité de l’information : cela les incitera à signaler les problèmes et à faire des propositions.

12/ Évaluation des compétences

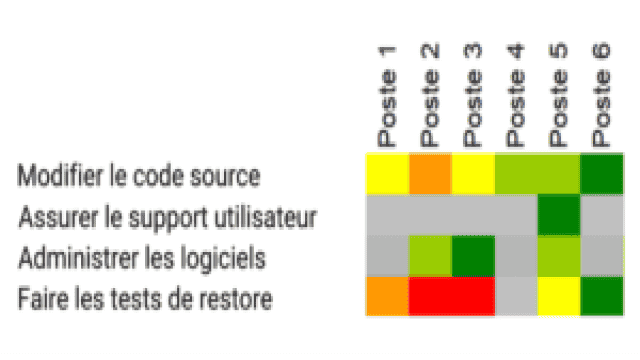

Comme dans la plupart des certifications ISO, il est nécessaire d’évaluer les compétences des collaborateurs et d’identifier leurs connaissances. Cela permettra de garantir la bonne réalisation des processus.

En utilisant une matrice comme celle ci-dessous, vous pouvez facilement distinguer les compétences de chaque collaborateur et identifier d’éventuelles lacunes.

Si des compétences sont manquantes, il faudra alors former les collaborateurs concernés, les encadrer, recruter ou encore sous-traiter. Ces informations devront être suivies et documentées.

13/ Audits internes ISO 27001

Les audits internes permettent de contrôler tout ce qui a été mis en place pour la certification ISO 27001.

Dans ce cadre, des collaborateurs devront être formés à l’audit interne. Ils devront établir un plan d’audit afin d’identifier les postes, les activités et les rôles qui seront audités. Ensuite, les auditeurs devront réaliser des entretiens avec les collaborateurs afin de vérifier le bon fonctionnement des activités. Ils pourront recueillir des suggestions d’amélioration ou des incidents qui auraient pu se produire.

Le résultat de ces audits internes devra être transmis à la Direction afin de prendre les mesures nécessaires. Il est important de conserver ces rapports d’audit, qui serviront de preuves lors de l’audit de certification externe.

14/ Revue de direction

Au moins une fois par an, la Direction devra organiser une revue du SMSI afin de s’assurer qu’il est toujours adapté, approprié et efficace.

Lors de ces réunions, il sera important d’aborder les sujets suivants :

- L’avancement des actions décidées lors des revues précédentes

- Les informations sur la performance en matière de sécurité de l’information : non-conformités et améliorations, indicateurs, audits internes, ressources allouées au SMSI, etc.

- L’efficacité des actions mises en place par rapport aux risques et opportunités

- Les axes d’amélioration

15/ Gestion des améliorations

Lors des étapes précédentes, des améliorations ont pu être identifiées. Il est maintenant nécessaire de les formaliser et de mettre en place des actions adaptées. Vous pouvez préalablement créer une procédure et un dispositif de gestion des améliorations.

16/ Audit de certification ISO 27001

Après tout ce travail, vient enfin la concrétisation du projet : la certification ISO 27001. Avec un logiciel ISO 27001 tel qu’Optimiso Suite, l’auditeur aura accès à tous les éléments de votre SMSI en quelques clics. Il pourra, par exemple, consulter une carte des processus, des tableaux de bord pour suivre les contrôles, l’inventaire des actifs ou encore ce qui a été mis en place pour chaque exigence de la norme.

L’audit de certification ISO 27001 se déroule en 2 grandes phases, également appelées étapes.

Étape 1 : Cette phase peut également être appelée “pré-audit de certification”. L’auditeur rencontre le responsable du projet SMSI et la Direction pour s’assurer que toute la documentation est disponible avant de passer à l’étape 2 de l’audit. Après cette première étape, vous recevrez le plan d’audit.

Étape 2 : Il s’agit maintenant du véritable audit de certification. Conformément au plan d’audit, l’auditeur rencontrera le responsable SMSI, la Direction ainsi que quelques collaborateurs afin de vérifier les éléments suivants :

- L’engagement de la Direction

- Le respect des exigences ISO 27001

- Le fonctionnement de l’amélioration continue

- La mise en place d’une approche basée sur les risques

- L’implication des collaborateurs dans le SMSI

Après l’audit, l’auditeur communiquera sa position sur la décision de certification et partagera les écarts éventuellement identifiés. Il recommandera ensuite votre entreprise à l’organisme de certification. Quelques semaines plus tard, vous recevrez le rapport d’audit et votre certificat.

Après la certification

Félicitations, vous êtes désormais certifiés ISO 27001 ! C’est le début d’une nouvelle aventure pour maintenir et améliorer votre Système de Management de la Sécurité de l’Information.

Il faudra régulièrement :

- Suivre la certification avec l’organisme de certification

- Gérer la documentation et s’assurer de son accessibilité et de sa mise à jour

- Réévaluer les risques et les opportunités

- Suivre les indicateurs de sécurité de l’information

- Réaliser les audits internes

- Réévaluer les compétences

- Réévaluer les fournisseurs

- Suivre les non-conformités

- Gérer les améliorations

- Communiquer vos démarches liées au SMSI en interne et en externe

- Organiser une revue de direction au moins une fois par an

La certification ISO 27001 est valable pendant 3 ans. Après l’audit de certification, des audits de surveillance auront lieu chaque année (années 1 et 2), puis un audit de renouvellement tous les 3 ans.

En conclusion, ces 16 étapes structurent la mise en place d’un système de management de la sécurité de l’information et l’obtention d’une certification ISO 27001. Elles devraient vous permettre de tirer tous les avantages d’un SMSI utile à la fois pour les collaborateurs et la direction.