Les attaques par déni de service distribué (DDoS) sont des actes malveillants où un attaquant submerge les réseaux ou les serveurs de sa victime avec un afflux de trafic internet, entraînant un ralentissement des services voire une mise hors ligne complète et empêchant les utilisateurs légitimes d’accéder au service.

Bien que les attaques DDoS soient considérées comme l’une des formes de cyberattaques les moins sophistiquées, elles peuvent être extrêmement perturbatrices et puissantes. Elles peuvent rendre les sites web et les services numériques inaccessibles pendant des périodes de temps significatives, allant de quelques secondes à plusieurs semaines.

Comment fonctionne une attaque DDoS ?

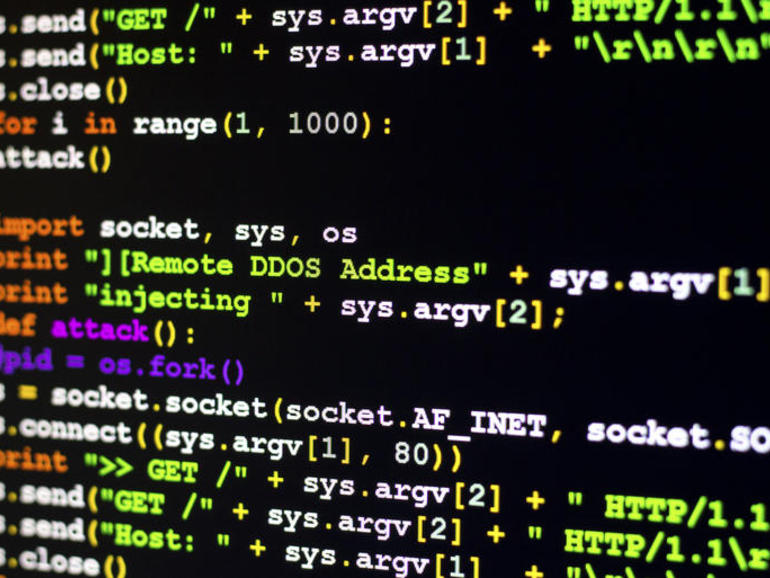

Les attaques DDoS sont menées à l’aide d’un réseau de machines connectées à Internet, telles que des ordinateurs, des serveurs ou des objets connectés, toutes contrôlées par l’attaquant. Ces machines peuvent être situées n’importe où et leurs propriétaires peuvent ne pas se rendre compte de leur utilisation, car elles ont été discrètement détournées par des pirates informatiques.

Les cybercriminels prennent souvent le contrôle de ces machines en utilisant des logiciels malveillants et en exploitant les mots de passe par défaut. Une fois les appareils infectés, ils deviennent une partie d’un botnet, un groupe de machines contrôlées par les pirates. Ces botnets peuvent être utilisés pour diverses activités malveillantes, y compris les attaques DDoS, où le trafic internet est dirigé vers une cible spécifique.

Les serveurs, réseaux et services en ligne sont conçus pour gérer un certain volume de trafic internet. Cependant, lorsqu’ils sont submergés par un afflux massif de trafic lors d’une attaque DDoS, ils ne sont plus en mesure de faire face. Ce volume élevé de trafic bloque ou réduit les capacités des systèmes, empêchant ainsi les utilisateurs légitimes d’accéder aux services.

Il est important de noter que les attaques DDoS ne visent pas seulement à mettre les services hors ligne, mais peuvent également surcharger les services en ligne avec le trafic régulier des utilisateurs, comme lors d’une vente en ligne très prisée. Cependant, ces cas sont généralement de courte durée et temporaires, tandis que les attaques DDoS peuvent durer beaucoup plus longtemps.

Qu’est-ce qu’un stresser IP et quel est son lien avec les attaques DDoS ?

Un stresser IP est un service utilisé par les organisations cibles pour tester la robustesse de leurs réseaux et serveurs. L’objectif de ce test est de déterminer si la bande passante et la capacité du réseau sont suffisantes pour gérer un trafic supplémentaire. L’utilisation d’un stresser IP contre un réseau que vous ne gérez pas est illégale dans de nombreuses régions, car cela pourrait entraîner une attaque DDoS.

Les premières attaques DDoS

La première attaque DDoS malveillante a eu lieu en juillet 1999, lorsque le réseau informatique de l’université du Minnesota a été mis hors service pendant deux jours. Un réseau de 114 ordinateurs infectés par le malware Trin00 a dirigé leur trafic vers l’ordinateur de l’université, saturant le réseau. Trin00 n’était peut-être pas un botnet important, mais cet incident est considéré comme la première attaque DDoS enregistrée.

D’autres attaques DDoS célèbres comprennent l’attaque de MafiaBoy en février 2000, l’attaque contre l’Estonie en avril 2007, l’attaque contre Spamhaus en mars 2013 et l’attaque Mirai en octobre 2016.

Comment reconnaître une attaque DDoS ?

Il est crucial pour les entreprises de distinguer le trafic web légitime d’une augmentation anormale causée par une attaque DDoS. Les signes d’une attaque DDoS incluent des interruptions prolongées des services, des pics soudains de trafic malveillant à des intervalles réguliers et une dégradation soudaine des performances des services en ligne.

Que faire en cas d’attaque DDoS ?

Si vous êtes victime d’une attaque DDoS, il est essentiel de documenter le début et la durée des problèmes. Identifiez les actifs affectés et informez votre fournisseur d’hébergement web pour obtenir une assistance supplémentaire. Votre fournisseur de sécurité peut également proposer des services d’atténuation des DDoS pour limiter l’impact de l’attaque. Informez également vos utilisateurs et communiquez régulièrement avec eux pour les tenir informés de la situation et des mesures prises pour résoudre le problème.

Comment se protéger contre les attaques DDoS ?

Pour vous protéger contre les attaques DDoS, il est recommandé de répartir vos ressources en ligne afin de rendre plus difficile pour les attaquants de cibler l’ensemble de vos services. Surveillez attentivement le trafic web pour repérer les schémas anormaux. Les pare-feu, routeurs et services de sécurité peuvent également jouer un rôle clé dans la protection contre les attaques DDoS en bloquant le trafic malveillant.

Vous pouvez également envisager d’utiliser un service de stresser IP pour tester votre propre capacité de bande passante et de faire appel à des fournisseurs de services spécialisés dans l’atténuation des attaques DDoS pour vous aider à faire face à une augmentation massive de trafic.

En conclusion, les attaques DDoS peuvent causer de graves perturbations aux services en ligne. Il est essentiel de savoir les reconnaître, de se préparer à y faire face et de mettre en place des mesures de protection adaptées pour minimiser leurs impacts.